昨今、不正アクセスによる機密情報の流出が頻繁に発生しています。気密性の高い個人情報が悪用されると被害は深刻であり、多くの企業からネットワークセキュリティの強化に関心が集まっています。どうすれば情報の流出は防げるのでしょうか。ファイル転送やネットワーク分離を踏まえ、情報の流出を防ぐポイントをご紹介します。

多発する情報流出にどう備えるか

昨今、不正アクセスによる機密情報の流出が頻繁に発生しており、ネットワークセキュリティの強化に関心が集まっています。

最近では、某マッチングアプリ関連企業で、不正アクセスにより150万件以上の個人情報の流出が発生し、年齢確認審査用に提出した画像データが流出したことが発覚しました。

流出したのは運転免許証やマイナンバーカードなどの身分証明書であったため、ID/パスワード流出のように容易に変更はできず、情報が悪用されれば被害が深刻化する可能性もあります。

それでは、どうすれば情報流出を防げたでしょうか?

ネットワーク分離という選択

例えば、年齢確認用のデータであれば、サービス提供自体には必要ないため、

インターネットからアクセスできない隔離された環境に保管していれば、被害を防げたかもしれません。

そのような考え方をネットワーク分離といいます。

ネットワーク分離は、2015年の日本年金機構の情報漏洩事件を受け策定された、

総務省のガイドライン「自治体情報システム強靭性向上モデル」に基づき、主に自治体などで広く普及しています。

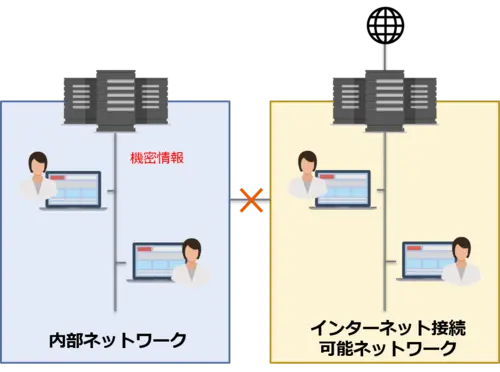

ネットワーク分離では基本的に、インターネットへの接続ができるネットワーク系と、機密情報などを扱う内部ネットワーク系を分離します。

この2つのネットワーク間での相互通信は原則禁止することで、インターネットからの脅威を最小限に抑えることができるというわけです。

ネットワーク分離をする上で考慮したいこと

ただし、ネットワーク分離にも懸念すべき点があります。

それは、ネットワーク分離をすることで利便性が下がることです。

分離環境間でのファイルのやり取りが煩雑であれば、利用者がデータを分離環境で管理しなくなる、

禁止されているはずのUSBを利用する、独自ファイルサーバを設置するなどルールの徹底がおろそかになりかねません。

いくらネットワーク分離環境が整備されていても、正しく利用されなければ真価を発揮することはできません。

そこで、いかにセキュリティレベルを落とさず、利用者の利便性に配慮した分離環境を導入するかがカギとなります。

具体的にどのような点を考慮すればいいか、分離環境でのファイル共有・転送環境構築のポイントをご紹介します。

流出を未然に防ぐ6つのポイント

暗号化

ファイル移動の際は暗号化されたプロトコルを利用する必要があります。

暗号化されていない場合、通信を傍受される可能性があるためです。

ユーザー

権限のあるユーザのみが、ファイルを移動できるようにユーザ認証の仕組みが必要です。

権限なくファイルを移動できてしまうと、外部の攻撃者や内部の悪意を持ったユーザにより情報を持ち出されるリスクが高まります。

また、ユーザー認証を行うことで、万が一情報の流出が発生した場合に、持ち出した可能性がある人物を絞り込むことができます。

デバイス認証

限られた端末のみにファイル移動を認める場合、IPアドレスの制限だけでは不十分な場合があります。その場合、証明書認証等を利用して不正デバイスからの利用を防ぐ必要があります。

二要素認証

知識・所有・生体の2つ以上の認証情報を用いて認証を厳しく制限するとより効果的です。

例えば、ID/パスワード(知識)に加えて、証明書を使用したり(所有)、顔認証を導入(生体)することでセキュリティを強化することができます。

承認

権限のあるユーザであればなんでもファイルを移動していいわけではありません。

移動するファイルの中身を上長などの他者がチェックし、承認されて初めてファイルの移動が可能となる仕組みがあるとよいでしょう。

ウイルス対策、無害化

ファイルの無害化も大事な要素です。

近年サイバー攻撃が巧妙化しているなか、移動したファイル自体にマルウェアが埋め込まれている場合も考慮すべきでしょう。

無害化とは、ファイルの構造を分析・分解し、マルウェアの可能性のある部分を取り除いて、安全なファイルに再構築する技術です。もちろん、業務効率化のため組んだマクロなど業務上必要なものもあるため、無害化を実施しないファイルのやり取りも必要となります。

万が一流出してしまった場合に備える2つのポイント

ログ

いつ・だれが・どこから・どのファイルを移動したかログとして残す必要があります。

証跡(アーカイブなど)

情報漏洩などのセキュリティ事故が発生した際に、持ち出したデータを確認するためにログ上のファイル名だけでは不十分な場合があります。

移動したファイルを証跡のためにアーカイブに残しておきましょう。

まとめ

本記事では、機密情報流出への対策としてネットワーク分離と、それに伴うファイル共有のポイントをご紹介しました。

ご紹介したこれらの機能を全て利用する必要はないかもしれません。扱うデータの機密度、重要度などご利用企業、団体の環境に応じて使い分けるとよいでしょう。

CTCエスピー株式会社では、今回紹介したセキュアなファイル共有を行うことができる製品「 FileZen S 」を取り扱っております。

また、他にもネットワークセキュリティに関するさまざまなソリューションを提供しておりますので、ぜひご相談ください。