「社内のシステムなら安全」、「重要なデータは社内のクローズドな環境で運用すると、高いレベルの安全性を確保できる」という考え方が日本ではまだまだ根強いようです。しかし、DX(デジタル・トランスフォーメーション)が進む現在、インターネットとクラウドの利用は避けられません。むしろ、「いかに高度に利用できるか」が問われるくらいです。そうなると、社内のシステムであっても、外部との接点が必ずどこかに生じます。これが「ゼロトラスト」が注目されてきた背景です。では、実際には、どうやってゼロトラストに対するセキュリティシステムを構築するのでしょうか?

ゼロトラストとは?

まずは、ゼロトラストの概念から見ていきましょう。

ゼロトラストネットワークという概念

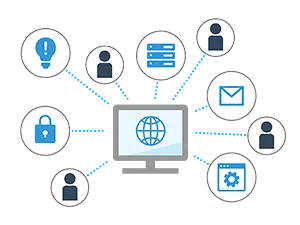

「ゼロトラストネットワーク」の概念は、アメリカの調査会社フォレスターリサーチのアナリストにより提唱されたものです。これまで重要な情報は、外部と接点の少ないシステム内で扱っていたため、社内システムと外部のネットワークとの境界でセキュリティを強化するのが主流でした。それを否定するように登場したのが「ゼロトラストネットワーク」です。これは、「守られた安全な社内をつくる」という従来型のセキュリティの限界を示唆しています。つまり「社内は安全」と過信し過ぎず、すべてのデバイスのトラフィックに対して「信頼(トラスト)できない」ことを前提に、検査やログ管理を行うことの大切さを唱えています。

ゼロトラストの基本的な考え方

すべてのトラフィックを「信頼しないこと」を前提にセキュリティを考えることは、当たり前のようにも聞こえます。しかし、この考え方をベースにするかどうかで、企業にとっての脅威への対応力が変わります。

つまり、違反や不正、誤った操作、知らぬ間に外部との境界を突破してくる脅威が発生した際に、それらを検知し、対処できるセキュリティシステムが構築できるのです。

さらに、社内の各ユーザーの利用権限を、必要最小限にしてしまいます。仮に、個人の不注意でセキュリティを突破されたり、犯意をもって不正行為に及んだりしたとしても、リスクを「その利用権限の範囲内」に抑えることができるからです。同時に、認証システムを強化し、アクセスするユーザーやデバイスが正規なものであることを確認できるまでは脅威と同じ扱いにします。決められたユーザーとデバイスしかアクセスを許可しなくすることで、「成りすまし」などの不正にアクセスを試みる攻撃者を排除できます。

2020年の春以降、「働き方改革」や「新型コロナ対策」のためにテレワークが推奨されるようになりました。これは、エンドポイントが必ず社内にあるとは限らなくなったことを意味します。社外のクライアントや消費者とは、Webサイトやユーザー登録画面、メールなどを通してコミュニケーションする、というのが多くの企業で日常的に行われるようになりました。これらすべてのエンドポイントの動きの監視が、セキュリティ上で重要になってきているのです。

そのほか、仮想上に専用回線と同様のセキュリティレベルで専用ネットワークを拡張するVPN(Virtual Private Network:仮想専用回線)という技術も注目されています。VPNを利用すると、「自分の拠点」と「社内の拠点」を同一のネットワークと同じように、利便性と安全性を確保できるため、ゼロトラストネットワークでは基本的な技術のひとつです。

ゼロトラストが注目される理由とメリット

今後も「ゼロトラスト」をベースにしたシステム設計思想が求められるのでしょうか?また、そのメリットはどのようなものがあるのかを考えてみましょう。

利用デバイスの種類と数の増加、テレワーク環境、内部不正の問題

多くの社員がパソコンを持つようになり、スマートフォンやタブレットと連携させて使用することが当たり前になりました。さらに、それらのデバイスを活用したテレワークは、生産性を向上させつつ実現する「働き方改革」や、社会の脅威となりつつある「新型コロナウイルス感染症対策」などにより、その必要性をますます高めています。

そして、もうひとつ忘れてはならないのは、「社内・社員は絶対に安心・安全ではない」という視点です。ニュースで報道される大規模な個人情報の流出は、社員による不正が少なくありません。システムの重要な部分にアクセスできる社員の不正は、従来型の「外部からの脅威」に対するセキュリティでは防ぎようがなく、その被害額は巨額に及ぶこともあります。また、不正の意思がなくても、メールの誤送信といった誤った操作による情報漏洩も大いに考えられます。これらはすべて、「ゼロトラスト」という考え方の必要性を裏付ける要素といえます。

クラウドサービスの普及

ご存じのとおり、クラウドサービスの利用が当たり前になってきました。データ保管のようなストレージサービスのみの利用から、業務で使うアプリケーションの利用へと広がり、オンプレミスシステムとのハイブリッド運用が、戦略的でコスト的にも優れた企業のICTシステムの姿となっています。クラウドは社外のICTシステムを利用することで成り立ち、社員は社内、社外、国内外のどこからでもアクセスして、データを利用したり、アプリケーションを活用したりできてこそ、クラウドのメリットが得られるものです。これらはすべてネットワーク上で行われることになるため、ゼロトラストの認識が最も求められる領域といえます。

ゼロトラストシステムのメリット

「ゼロトラストの基本的な考え方」で示したような対策をとることで、以下のような効果や被害の抑制を得ることができます。ポイントは、万が一、外部から脅威が侵入したことによって情報漏洩が発生した際に、被害規模を最小化できるという点です。

- 侵入経路の可視化によって、犯人特定を早めたり、不正の発生から対策までの時間を短縮したりすることで被害を最小化する。外部の脅威のみならず、内部情報の漏洩対策にも効果的。

- あらゆる外部からの攻撃・侵入に対して、そのすべての境界・接点で個別に対策しなければならない従来型に比べて、セキュリティの複雑・煩雑さを軽減できる。

- コンピューターによるモニタリング中心の管理となるため、侵入機会の監視や、その後の検知、追跡を確実なものにでき、早期発見による未然の防止、損害の最小化が図れる。

- クラウドの利用、どこからでもアクセス可能なテレワーク環境が促進され、生産性向上、DX対応に優れる。BCP対策にも効果的。

ゼロトラストネットワークを実現するためのソリューション

それでは、具体的にどのようなソリューションがあるのかを紹介します。

EPP(エンドポイント保護プラットフォーム)

EPP(Endpoint Protection Platform:エンドポイント保護プラットフォーム)は、マルウェアの感染を、エンドポイント(社員が利用するパソコンなど)で感染防止するもので、侵入したマルウェアを検知し、自動的に駆除する機能を持っています。これまでのアンチウイルスソフトは、マルウェアとパターンマッチングすることで有害性を判定し、駆除する方式でした。しかし、これでは未知の脅威や改良が加えられた脅威への対応が間に合いません。EPPでは、「正常な動き」とは異なる動きを検知し、マルウェアと判定する機能を持っていることが強みです。ただし、EPPでも100%感染を防ぐことはできないため、次の対策としてEDRを設定します。

EDR(エンドポイントでの検出と対応)

EDR(Endpoint Detection and Response:エンドポイントでの検出と対応)は、エンドポイントがEPPで防止できずに感染してしまった場合に、それを即座に検出し、脅威のプログラムが実行される前に問題のファイルを削除する仕組みです。つまり、EPPとEDRは、どちらか一方のみの対策で済ませるものではなく、どちらも必要であり、両者がそろうことでマルウェア対策が完成します。

IAM(アイデンティティ管理)

IAM(Identity and Access Management:アイデンティティ管理)のアイデンティティとは「この世にたった一つのもの」、情報セキュリティの観点でみれば「ユーザーID」がそれに当たります。IDとパスワードによるセキュリティ管理は、どの企業でも常識として行っていると思います。IAMは、その管理と「IDに付与されるアクセス権の利用制限」を同時に実施するものです。

IDとパスワードの管理が形式的になってしまっているケースもあり、厳格にすればするほど煩雑になるため、管理するIT部門の負担は大きくなります。IAMでは、パスワードの設定や変更を複数のシステムで同期する、ユーザー自身がパスワードを管理できる、セキュリティポリシーにのっとって「ユーザーIDに付与される権限」を自動的に割り当て、一元管理できるなど、さまざまな機能があります。

このように、ERPとEDR、そしてIAMの三つを同時に行うことが、ゼロトラスト時代のネットワークセキュリティの基本です。

まとめ:ゼロトラストをベースに、最新のセキュリティ対策を、もれなく無駄なく少ない労力で実現

ICT環境の今後として、端末の増加や拠点の増加、移動先や移動中の社員のICT処理、テレワーク、クラウド利用率の上昇などが予測できるため、ますますゼロトラストネットワークの考え方が求められます。ゼロトラストを無視し、最新のシステムを導入することだけに集中してしまうと、セキュリティのコストや労力が高まるばかりか、最新の脅威により大きな損害を被ることになりかねません。ゼロトラストをベースに構築すれば、時流に合ったセキュリティ対策ができるほか、将来の拡張性や変化にも対応できる、柔軟性を確保できます。